ASI

Tutorial sobre a Tecnologia AS-i

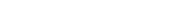

Em 1990, na Alemanha, um consórcio de empresas bem sucedidas elaborou um sistema de barramento para redes de sensores e atuadores, denominado Actuator Sensor Interface (AS-Interface ou na sua forma abreviada AS-i).

Esse sistema surgiu para atender a alguns requisitos definidos a partir da experiência de seus membros fundadores e para suprir o mercado cujo nível hierárquico é orientado a bit. Desta forma, a rede AS-i foi concebida para complementar os demais sistemas e tornar mais simples e rápida as conexões entre sensores e atuadores com os seus respectivos controladores.

Figura 1.1: Cenários Tecnológicos - Fonte: ATAIDE, F.H. (2004)

Associações AS-i

O AS-International Association ou AS-Interface UK Expert Alliance é um grupo de usuários fundado em 1991 por empresas e usuários do sistema AS-InterfaceÒ. O objetivo do grupo é tornar o AS-i um padrão mundial no nível de campo orientado a bits da automação industrial, dentro da categoria Sensor Bus.

O grupo fornece aos seus membros as últimas informações do mercado e tecnologia, incluindo suporte às informações técnicas, certificação de produtos, atividades, cursos, feiras e outros eventos. Maiores informações em http://www.as-interface.net ou http://www.as-interface.com.

A partir de 1999 a rede AS-i foi padronizada pela norma EN 50295/IEC 62026-2 e as associações que regulam AS-International Association (2008) (www.as-interface.net) ou AS-Interface UK Expert Alliance (www.as-interface.com) são abertas a novos membros que queiram desenvolver produtos certificados.

Benefícios

Um sistema industrial formado por redes AS-i é considerado como o mais econômico e ideal para comunicação entre atuadores e sensores. Os benefícios da utilização de uma rede AS-i vão desde economias de hardware até o comissionamento de uma rede AS-i propriamente dita.

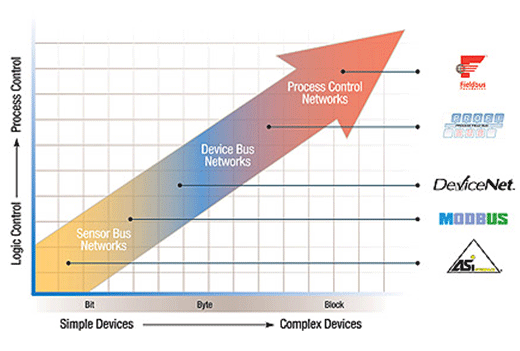

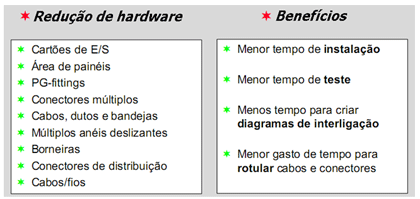

A Figura 3.1 ilustra alguns fatores que devem ser considerados na escolha de uma rede industrial e os benefícios a cada um deles quando se utiliza redes AS-i.

Figura 3.1: Análise na escolha da rede industrial.

Fonte: AS-International Association (2008)

Essa abordagem nos leva a sumarizar esses benefícios da forma a seguir.

Simplicidade

Uma rede AS-i é muito simples, pois requer apenas um único cabo para conectar módulos de entradas e saídas de quaisquer fabricantes. Usuários de uma rede AS-i não precisam ter profundos conhecimentos em sistema industriais ou protocolos de comunicação. Diferentemente de outras redes digitais, a rede AS-i não precisa de terminadores e de arquivos de descrição de equipamentos. A simplicidade é seu ponto forte.

Desempenho

Sistemas AS-i são eficazes e incrivelmente rápidos, o que os tornam aptos a substituírem sistemas grandes e com altos custos. Existem mestres AS-i, especialmente, desenvolvidos para comunicarem com sistemas legados de controle e promoverem uma suave integração entre as tecnologias existentes. O melhor de tudo é que isto é realizado de forma simples e confiável.

Flexibilidade

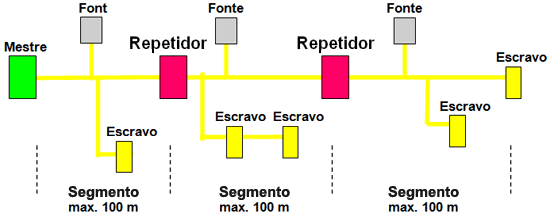

A expansibilidade é muito fácil – apenas conecte um módulo, enderece-o e, então, conecte o cabo da rede. Verifique se LED de alimentação está ligado e, então, você já está liberado para a conexão do próximo módulo. A rede AS-i suporta qualquer topologia de cabeamento: estrela, barramento, árvore, anelar ou qualquer outra configuração com até 100 metros de cabo. Ou, então, com a adição de repetidores é possível expandir o sistema até 300 metros. A rede AS-i é de fácil instalação, pois não há necessidade de terminadores nos pontos finais.

Custo

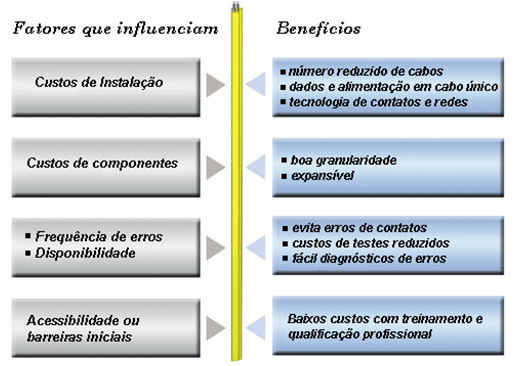

Redes AS-i tipicamente reduzem o custo de cabeamento e instalação em torno de 50% em comparação com outras redes convencionais (Figura 3.2). A utilização de um único cabo para conexão com equipamentos discretos reduz a necessidade de gabinete, conduítes e bandejas. As economias geradas na utilização da rede podem ser realmente significantes, pois a utilização de poucos cabos diminui os custos de instalação, comissionamento e, por ser uma rede simples, as horas de engenharia.

Figura 3.2: a) Sistemas convencionais; b) Rede AS-i.

Fonte: StoneL Corporation

A economia de custo com relação ao hardware e, consequentemente, a viabilização da rede AS-i para determinadas aplicações pode ser visualizada através dos itens específicos apresentados na Figura 3.3.

Figura 3.3: Viabilidade econômica do sistema AS-i.

Fonte: AS-International Association (2008)

Versões e Especificações

Especificação Original (1994, Versão 2.04)Nas primeiras redes, os módulos (escravos) de interligação dos elementos finais permitiam a conexão de quatro entradas digitais e quatro saídas digitais, resultando no total de 124 entradas e 124 saídas em uma única rede (especificação AS-i 2.0 ou AS-i 1). Porém, nessa arquitetura, o número máximo de escravos é limitado a 31.

Suas principais características estão relacionadas com a substituição automática de um módulo na rede e o tempo de atualização era facilmente calculado pela multiplicação do número de módulos de entrada e saída pelo tempo determinístico de atualização da rede para cada nó (aproximadamente 150 µs). Este cálculo simplificado não inclui a fase de gerenciamento o qual pode ser desprezado para instalações típicas da rede.

Inclusão de Melhorias (1998, Versão 2.14)

Após o seu lançamento os usuários rapidamente adotaram a tecnologia e introduziram novos requisitos com relação à versão. Desta forma, foi publicada a especificação para a rede AS-i 2.1 (ou AS-i 2).

As novas funcionalidades acrescentadas na versão 2.1 são:

|

|

|

|

|

|

|

Os chips para a versão 2.1 da rede AS-i são produzidos por dois consórcios distintos: Siemens e Festo desenvolveram em conjunto o chip SAP4.1, pino a pino compatível com o chip SAP4, e o consórcio de oito outros membros (Bosch, Hirschmann, ifm electronic, Leuze, Lumberg, Klockner Moeller, Pepperl+Fuchs and Schneider Electric) desenvolveu o chip A2SI. Ambos os chips proporcionam todas as funcionalidade da versão 2.1.

Características Adicionais (2005/2007, Versão 3.0)

Até o ano de 2005 o sucesso mundial da rede AS-i, com aproximadamente 10 milhões de nós em operação, promoveu a introdução de novos requisitos para a rede. Além disto, o crescente uso da Ethernet em protocolos industriais demandou soluções de baixo nível que superassem as inerentes falhas da Ethernet (por exemplo: topologia limitada, grandes pacotes de dados, alto custo no uso de roteadores, entre outros). Essa especificação atende aos usuários de forma a definir novos profiles para dados discretos e analógicos além da introdução de um profile de transmissão de dados serial (especificação 3.0 ou AS-i 3).

- Nós de entradas e saídas discretas suportando endereçamento estendido (A/B) com 4 entradas e 4 saídas;

- Nós de entradas e saídas discretas suportando endereçamento estendido (A/B) com 8 entradas e 8 saídas;

- Canal analógico configurável (8, 12 ou 16 bits);

- Canal de dados discreto com comunicação serial full-duplex.

Com essas novas características, a rede AS-i torna-se uma parceira ideal para quaisquer outros protocolos industriais baseados na comunicação Ethernet. Gateways para EtherNet/IPTM, PROFINET, Modbus/TCP e outros estão disponÍveis. Alguns especialistas da área de controle dizem que nos próximos 10 anos não haverá mais soluções intermediárias entre a rede AS-i e a Ethernet para novas instalações

Características

O nome Actuator Sensor Interface representa o seu próprio conceito. É uma solução simples e elegante para a integração de sensores e atuadores discretos em sistema de controle de processos. Esta rede possui uma série de características que são apresentadas a seguir.

- Compatibilidade: sensores e Atuadores de diferentes fabricantes podem ser conectados a uma interface digital serial padronizada;

- Controle de acesso ao meio: sistema com um único mestre e varredura cíclica;

- Endereçamento: escravos recebem um endereço permanente do mestre ou via hand-held;

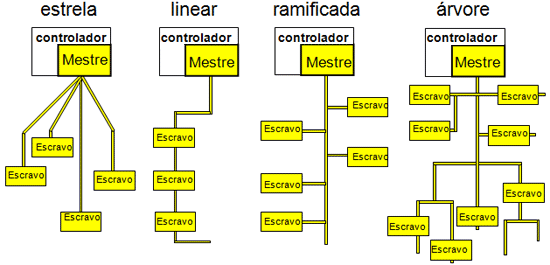

- Estrutura da rede: sem restrições (linear, anel, estrela ou árvore);

- Meio de transferência: dois cabos não-trançados e sem blindagem para dados e energia (24 VDC), tipicamente até 200 mA por escravo, até 8A por barramento;

- Rápida instalação: por meio de conectores auto-perfurantes

- Tamanho de cabo: máximo de 100 m ou até 300 m com o uso de repetidores;

- Sinais e alimentação: estão presentes em um mesmo barramento (24VDC);

- Número de escravos: até 62 escravos por rede (versão 2.1);

- Telegramas: telegrama do mestre contendo o endereço, resposta direta do escravo;

- Dados: 4 entradas e 4 saídas para cada escravo e no caso de mais de 31 escravos têm, então, apenas 3 saídas; (máximo de 248 participantes binários por rede).

- Carga útil: Transmite 4bits/escravo/mensagem. Todos os escravos são chamados seqüencialmente pelo mestre e recebem 4 bits de dados. Cada escravo responde imediatamente com 4 bits de dados.

- Tempo de ciclo: 10 ms para a versão 2.1;

- Detecção de erros: detecção eficiente e retransmissão de telegramas incorretos.

- Chip AS-Interface: 4 E/S configuráveis para dados, 4 parâmetros de saídas e 2 saídas de controle.

- Funções do mestre: varredura cíclica em todos os escravos, transmissão de dados para escravos e para a unidade de controle (CLP ou PC). Inicialização da rede, identificação dos escravos, diagnóstico dos escravos e de dados transferidos. Além disso, reporta erros ao controlador e endereça escravos substituídos.

- Válvulas: são instaladas diretamente no local da aplicação, diminuindo a tubulação e aumentando a velocidade de resposta dos atuadores;

- Baixo custo: de conexão por escravo e elimina módulos de entradas e saídas no CLP;

- Confiabilidade: alto nível de confiabilidade operacional em ambientes industriais agressivos;

- Padrão aberto: elaborado por renomados fabricantes, filiados à Associação Internacional AS-i, cujo protocolo de transmissão é normalizado.

- Opcional: cabo de alimentação para saídas e controle de parada.

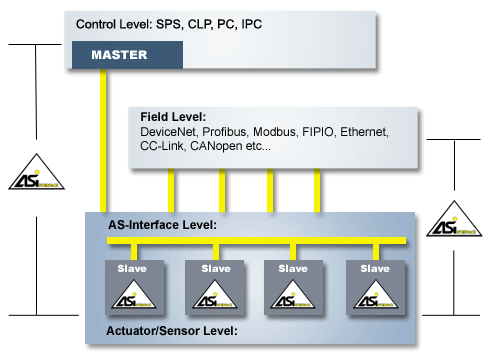

Conectividade

A rede AS-i pode se conectar ao nível de controle principal de duas formas. A primeira forma é a conexão direta (Figura 6.1 à esquerda). Neste caso, o mestre é parte de um CLP ou PC sendo executado dentro dos tempos de ciclos determinados por esses dispositivos. Um mestre AS-i pode ser construído por qualquer fabricante uma vez que trata-se de um padrão aberto.

A segunda maneira de se conectar é através de um acoplador (gateway) entre uma rede de mais alto nível e a rede AS-i (Figura 6.1 à direita). Hoje existem acopladores para outras redes de campo, tais como: Profibus, Interbus, FIP, DeviceNet, CAN, etc.

Figura 6.1 – Interligação da com outras redes digitais.

Fonte: AS-International Association (2008)

O sistema Actuator Sensor Interface

O nome Actuator Sensor Interface representa o seu próprio conceito. Apesar de tecnicamente, o "AS-i" ser um barramento, o termo interface mostra que ele fornece uma interface simples para acesso a sensores e atuadores em campo.

As redes industriais AS-i foram concebidas para serem aplicadas em ambientes automatizados, substituindo as conexões tradicionais de atuadores e sensores do tipo "switch" (liga-desliga) por um barramento único. Além desses é possível conectar ao barramento sensores/atuadores que realizam uma conversão analógico/digital ou vice-versa.

Tradicionalmente essas conexões são feitas por pares de fios que conectam um a um os atuadores e sensores ao controlador correspondente, em geral um Controlador Lógico Programável (CLP).

O sistema AS-i é configurado e controlado por um mestre, o qual programa a interface entre um controlador e o sistema AS-i. Esse mestre troca informações continuamente com todos os sensores e atuadores ligados ao barramento AS-i de forma pré-determinada e cíclica.

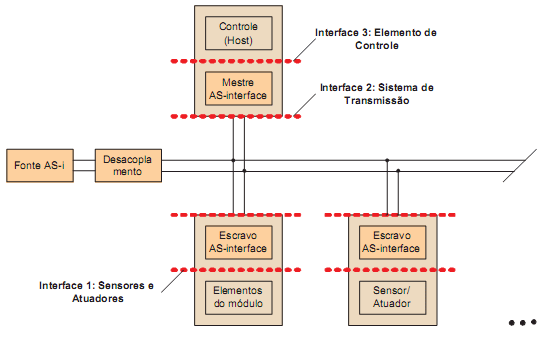

A Figura 7.1 ilustra o sistema AS-i como um todo, evidenciando os seus principais componentes: cabo, fonte AS-i com seu circuito de desacoplamento, o mestre e o escravo AS-i.

- Interface 1: entre o escravo e os sensores e atuadores;

- Interface 2: entre os equipamentos (fonte, mestre e escravo) e o meio de transmissão;

- Interface 3: entre o mestre e o host, ou seja, uma entidade qualquer que acessa a rede AS-i de um nível superior.

Figura 7.1: Componentes e interfaces.

Fonte: SANCHES, L.B. (2004)

7.1 Meio de Transmissão

A rede AS-Interface conecta os dispositivos mais simples das soluções de automação. Um único cabo une atuadores e sensores com os níveis superiores de controle. AS-Interface é um sistema de rede padronizado (EN 50295) e aberto, que interliga de maneira muito simples atuadores e sensores.

A conexão dos elementos pode ser feita em estrutura de árvore, estrela, linha ou em uma combinação das anteriores. Não existindo conexões convencionais e reduzindo o número de interligações em bornes e conectores, não somente reduz custos e tempo de montagem, como também reduz erros.

Na tecnologia de conexão usando cabos paralelos, cada contato individual de um equipamento é conectado separadamente para os terminais e bornes de sensores e atuadores. A rede AS-i substitui o tradicional arranjo de cabos múltiplos, caixas de passagem, canaletas, dutos de cabos por um simples cabo especialmente desenvolvido para rede AS-i.

A rede AS-i se caracteriza por somente em um par de fios, caminharem junto a alimentação dos sensores ou atuadores em 24Vcc e a informação do estado dos mesmos. A configuração máxima da rede é de 62 participantes (escravos) que são acessados ciclicamente por um mestre no nível de controle superior. O tempo de reação é curto, para todos os escravos conectados, o tempo de resposta é de 10ms.

Anteriormente, sensores e atuadores tinham de ser conectados ao controlador via terminais, conectores e terminais de blocos. AS-i proporciona uma redução nos custos de instalação e manutenção. Agora, um cabo padronizado com 2 fios habilita a troca de informações e ao mesmo tempo a alimentação dos equipamentos. Escravos são conectados diretamente no barramento sem a necessidade de interligação adicional.

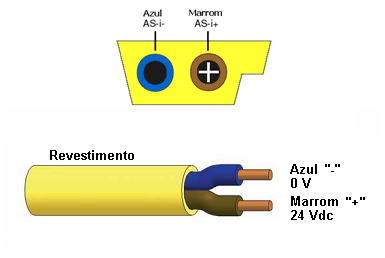

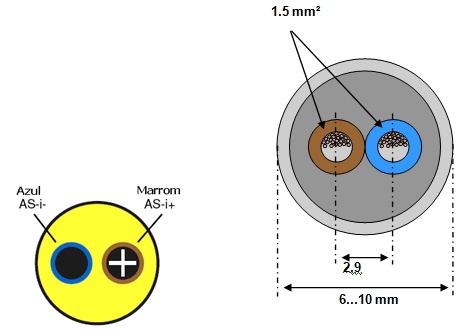

Este cabo de flexível de duas vias é considerado o padrão para a rede AS-i. Existe ainda um outro cabo com formato circular que deve ser usado somente se for explicitamente especificado pelo fabricante.

7.1.1 Cabo Flexível Padrão

Este cabo flexível de alta tensão está em conformidade com as normas CENELEC ou DIN VDE 0281, designado por H05VV-F 2X1.5 e é barato e fácil de se obter.

Figura 7.2: Cabos padrões do barramento AS-i

Fonte: AS-International Association (2008) e Turck Networks.

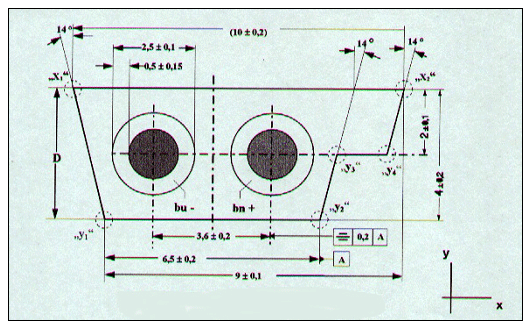

O cabo AS-i, não blindado, não trançado, possui dois condutores paralelos e conduz tanto dado quanto a alimentação dos escravos. O seu isolamento externo é amarelo e possui uma forma geométrica característica, desenhada para se evitar a fixação com a polaridade invertida (Figura 7.3).

Figura 7.3: Vista do corte frontal do cabo AS-i

Fonte: LIAN, S.C.P. (2003).

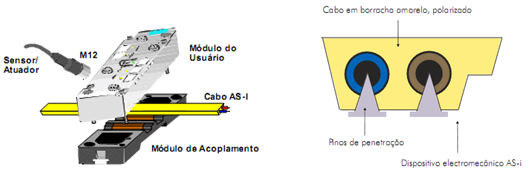

O cabo não precisa ser cortado ou "descascado" para ser conectado. Isso em geral é causa de quedas de tensão indesejáveis e são potenciais fontes de mal-contato. Em contrapartida possui uma forma de instalação bastante interessante, que contribui para economia de custos em sua implementação.

O princípio é simples: o contato com os condutores internos é realizado por meio de lâminas condutoras, que penetram os isolamentos plásticos até os fios de cobre internos.

O revestimento externo possui uma propriedade "cicatrizante", ou seja, no caso de as lâminas serem desconectadas ele se fecha, não aparentando o corte realizado longitudinalmente. É evidente que os revestimentos permanecem perfurados, mas não oferecerem risco de curto-circuito devido a essa técnica. As Figuras 7.4a e 7.4b ilustram o conceito.

Figura 7.4: a) Acoplamento do módulo ao barramento; b) Pinos de perfuração

Fonte: SILVA, W.A.C.M (2008) e AS-International Association (2008) (2008).

Além da alimentação disponível para os escravos através do cabo amarelo, que se tornou uma espécie de marca registrada do sistema AS-i, e que atende quase todos os casos práticos, pode ser necessária alimentação suplementar para alguns escravos, principalmente atuadores mais potentes. Nesse caso um cabo preto adicional é utilizado, com as mesmas características do primeiro, mas dedicado exclusivamente a alimentação. Ele também faz uso da técnica de penetração descrita anteriormente e é reservado para fornecer até 30 V.

Há duas considerações elétricas relevantes envolvidas na seleção de um meio de transmissão adequado: a resistência CC para alimentação e as características de transmissão na faixa de freqüência usada na comunicação. Pelo menos 2A de corrente devem ser possíveis de serem transmitidos para alimentação dos escravos. Dentro dessas exigências, outros cabos podem ser usados, possibilitando projetos para casos específicos, como por exemplo, condução de correntes maiores ou necessidade de cabos móveis.

Além destas duas classes de cabos, existe ainda a versão vermelha, que fornece até 230V AC.

7.1.2 Cabo Circular

Este cabo foi criado especificamente para o AS-i, com características elétricas bastante similares, mas com uma forma de instalação específica. Esse cabo pode ser com ou sem blindagem, mas preferencialmente são utilizados os cabos sem blindagem e com as seguintes características (na freqüência de 167 kHz).

- R´: < 90 mΩ/m

- C´: < 80 pF/m

- Z : 70 Ω to 140 Ω

- G´: ≤ 5 µS/m

É recomendado um cabo com corte de seção transversão de 2 x 1.5 mm2.

Figura 7.5: Cabos circulares sem blindagem.

Fonte: AS-Interface Association

7.1.3 Conexões na rede AS-i

Quaisquer conexões na rede AS-i que não sejam as tecnologias convencionais ou de perfuração devem respeitar os seguintes requisitos.

- Resistência de contato de no máximo 6 mΩ;

- Corrente mínima permitida de 1,5 Inom (mínimo de 3A para rede AS-i no geral);

- Faixa de tensão de contato de 10V a 70 V d.c;

- Choques e vibrações de acordo com o item 7.4 da IEC 60947-5-2;

- Força de ruptura de acordo com o anexo E da IEC 60947-5-2;

Se grampos ou terminais para conexões de parafusos são utilizados, sua espessura deve ser de no mínimo 2 x 2 x 1.5 mm2. Se pinos de tomadas são usados, o tipo D.2 de acordo com o anexo D da normal of IEC 60947-5-2 é o recomendado.

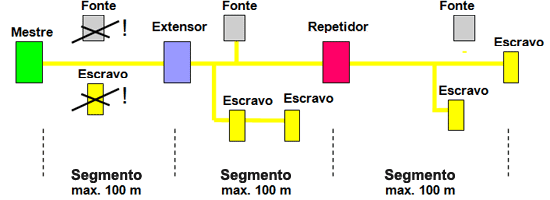

7.1.4 Comprimento do cabo

O comprimento máximo de um cabo do barramento AS-i é de 100 m sem o uso de repetidores. No caso de serem utilizados os repetidores um comprimento máximo de 300 m é permitido.

O comprimento do barramento AS-i pode ser calculado pela adição do tamanho do cabo do barramento mais 2x o tamanho dos acessórios conectados a rede. Exemplo: 50 metros do cabo amarelo e 5 tap-offs com 2 m de cabo nos dá uma rede do tamanho igual a: 50 + 2 x 5 x = 70 m.

Nas Figuras 7.6 e 7.7 são apresentadas soluções para conexões extensores e repetidores a fim de se aumentar o comprimento do barramento AS-i.

Figura 7.6: Solução com um extensor e um repetidor

Fonte: AS-Interface Association.

Figura 7.7: Solução com dois repetidores

Fonte: AS-International Association (2008).

7.2 Fonte de Alimentação

A fonte AS-i possui quatro funções no sistema como descrito a seguir.

7.2.1 Fonte de Alimentação

A unidade de fonte de alimentação trabalha em uma tensão de 29,5V a 31,6V DC e sob condições normais de operação, fornece uma corrente de 0A a 8A. A fonte fornece alimentação para os escravos e parcialmente para o mestre através de dois fios, o mesmo utilizado para transmissão de dados AS-i, e podendo ser conectada na rede em qualquer ponto. Em linhas longas, a queda de tensão deve ser considerada e geralmente não deve ser maior que 3V. A fonte possui internamente um circuito de proteção de sobrecarga com limite de corrente

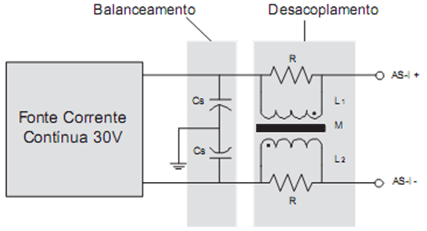

7.2.2 Balanceamento

A fonte é responsável também por balancear a rede AS-i. O AS-i é operado como um sistema simétrico, não aterrado. Para imunidade a ruídos o cabo AS-i precisa ser instalado tão simétrico quanto possível. Isso é possível através do circuito de balanceamento mostrado na Figura 7.8. A conexão de blindagem deve ser ligada num ponto apropriado da máquina ou sistema. Apenas esse ponto pode ser conectado à terra do sistema (GND).

Figura 7.8: Diagrama Esquemático Simplificado da fonte AS-i

Fonte: SANCHES, L.B. (2004)

7.2.3 Desacoplamento dos Dados

A terceira função da fonte é prover desacoplamento dos dados. A rede de desacoplamento, que em geral encontra-se no mesmo módulo da fonte de alimentação, consiste de dois indutores de 50µH cada (L1 e L2) e dois resistores em paralelo de 39Ω cada. Os indutores realizam uma operação de diferenciação sobre os pulsos de tensão para converter os pulsos de corrente gerados pelos transmissores conectados à rede. Ao mesmo tempo, eles previnem um curto circuito no cabo. O acoplamento entre os indutores deve ser tão próximo quanto possível de 1, o que equivale a dizer que a indutância mútua deve tender a 200µH.

7.2.4 Segurança

A quarta função é uma consideração de segurança. O sistema AS-i foi projetado como um sistema para baixas tensões com isolação segura (Protective Extra Low Voltage). Isso significa que de acordo com os padrões IEC relevantes, "isolação segura" é requerida da fonte entre a rede de alimentação e a rede AS-i.

7.3 Redundância

Esta questão não é muito comum em redes AS-i, por se tratar de uma rede na qual predomina a comunicação discreta e também devido a sua robustez, determinismo e simplicidade. A redundância pode ser feita ao nível de mestre e fontes de alimentação. Ainda não existe redundância ao nível de cabos e escravos.

É possível em uma rede se ter um mestre redundante. Este mestre permanece em modo de monitoramento e ao perceber uma falha ou falta de comunicação do mestre ativo, tomará posse do controle da rede. Em relação à fonte de alimentação, isso também é possível usando um “Power Extender”, desta forma as duas fontes são ligadas em modo redundante.

7.4 Sensores e Atuadores (Interface 1)

7.4.1 O Escravo AS-i

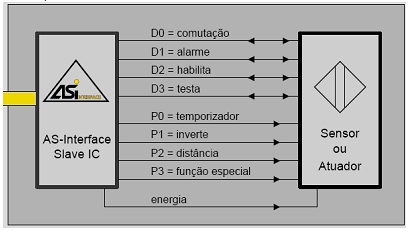

O escravo AS-i, como visto na Figura 7.1 faz a conexão entre o sistema de transmissão e a interface 1, na qual estão conectados os sensores e atuadores. O escravo os alimenta e gerencia sua comunicação com o mestre. Desde o início do desenvolvimento da especificação do AS-i esteve claro que o escravo deveria ser pequeno e compacto para poder ser integrado diretamente aos sensores e atuadores. Isso foi atingido graças ao uso de circuitos integrados, dando origem ao famoso chip AS-i.

O chip escravo AS-i permite que sensores, atuadores e ou módulos possam ser ligados ao barramento AS-i como um dispositivo escravo, reconhecendo os comandos de saída do mestre e enviando dados de resposta. Um grande número de sensores e atuadores utilizados ultimamente na automação, permitem um baixo custo por conexão em dispositivos escravos AS-i. No caso de dispositivos analógicos, os dados ultrapassam os 4 bits de informação útil por ciclo. Neste caso, os dados são divididos e enviados em vários ciclos. Existem duas possibilidades de uso de um chip escravo AS-i:

O chip AS-i pode ser embutido em sensores ou atuadores (Figura 7.9), desta forma os elementos estão integrados com AS-i e todos os bits de dados e parâmetros estão disponíveis ao dispositivo (sensor ou atuador).

Figura7.9: Sensor ou atuador com AS-i embutido.

Fonte: AS-International Association (2008).

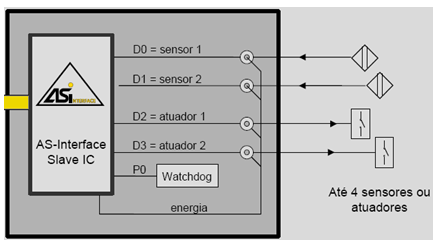

Outra forma é a utilização de um chip escravo AS-i embutidos em módulos no qual pode-se conectar sensores e atuadores convencionais. Na Figura 7.10 é apresentado um módulo com duas entradas para sensores e duas saídas para atuadores binários.

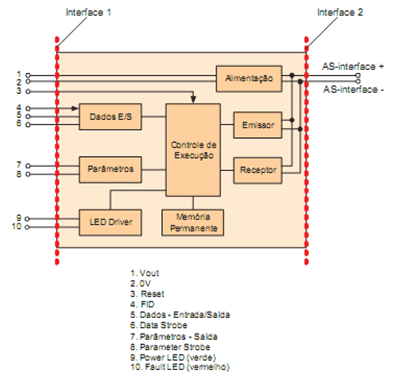

Independente da forma como for implementado o escravo, ele terá a arquitetura mostrada na figura 7.11, em que as conexões com a interface 1 podem ser físicas ou lógicas e as com a interface 2 necessariamente são físicas

Figura7.10: Módulo 2E/2S para sensores/atuadores convencionais.

Fonte: AS-Interface Association.

No bloco alimentação os sinais de dados são separados da componente de alimentação por meio de uma indutância. Para implementá-la em um CI, essa indutância é realizada eletronicamente, e garante que o escravo mantém uma resistência suficientemente alta na banda de freqüência dos dados de comunicação. A tensão de alimentação é suprida no terminal Vout.

Figura 7.11: Arquitetura de um escravo AS-i

Fonte: SANCHES, L.B. (2004).

No receptor os pulsos de tensão detectados no cabo AS-i são filtrados, digitalizados e registrados. A esse tempo o sinal recebido é submetido aos testes de detecção de erros, para garantir que ruídos não tenham corrompido a requisição do mestre.

No emissor a informação do registrador de envio é codificada e enviada pelo barramento como uma seqüência de pulsos de corrente de acordo com a modulação APM.

Finalmente o controle de execução decodifica as requisições do mestre, checa se ela possui erros, realiza o comando codificado por ela e se for o caso, produz uma resposta a ser enviada. O controle de execução (ou de seqüência) possui também uma área de memória não volátil.

Os registradores e flags do escravo são os seguintes:

- Registrador de Endereço: Esse registrador de 5 bits contém o endereço atual do escravo. Se o endereço de uma requisição do mestre é igual ao endereço contido nele, o escravo então responderá à requisição. Após um reset o registrador é preenchido com o valor de endereço contido na memória não volátil do escravo. Seu conteúdo pode ser mudado pelo mestre através das requisições delete address e address assignment.

- Registradores de Identificação: Esses registradores contêm a configuração de entradas e saídas (I/O configuration) e os códigos de identificação (ID code) do escravo. Com exceção do registrador ID Code 1, que pode ter ser valor alterado pelo mestre, os outros são permanentes e gravados durante sua fabricação.

- Registrador de dados de saída: O registrador Data Output é de quatro bits e contém os dados da última requisição de dados do mestre (data request) que foi recebida sem erros pelo escravo. Os bits que estão relacionados a uma saída de acordo com a configuração de I/O representam o valor dessa saída, enquanto os demais são ignorados. Após um reset o registrador é carregado com o valor hexadecimal default F.

- Registrador de Parâmetros: Esse registrador de 4 bits contém o último valor dos parâmetros recebidos de uma requisição parameter request válida. Os bits correspondem às portas de saída dos parâmetros.

- Registrador de recepção: Esse registrador contém a última requisição do mestre para processamento no controle de execução.

- Registrador de envio: Esse registrador de 5 bits contém a resposta do escravo a ser enviada.

- Registrador de Status: O registrador de status contém 3 bits para indicar determinadas condições de estado do escravo:

- Flag S0: é alto durante o processo de gravação do endereço do escravo.

- Flag S1: é alto se o entrada FID reporta um erro periférico.

- Flag S3: é alto se ocorre um erro durante a leitura do endereço do escravo na memória não volátil

- Flag de Sincronização: Se o escravo recebeu corretamente uma requisição do mestre, decodificou-a e enviou uma resposta, o flag de sincronização é ativado. No estado sincronizado a pausa do mestre é monitorada após uma requisição por apenas um tempo de bit, e a resposta do escravo inicia após dois tempos de bit.

- Flag Data exchange blocked: Esse flag é ativado por um reset e desativado pela recepção sem erros de uma requisição de parâmetros. Esse mecanismo previne requisições de dados (data request) de serem aceitas sem as portas de parâmetro terem sido carregadas com os parâmetros nominais. Esse comportamento é necessário para evitar inconsistências entre o escravo e o mestre. Pode acontecer, por exemplo, de um escravo ser reiniciado (reset) por uma falha de alimentação breve, sem que o mestre tome conhecimento. Isso faria com que os parâmetros fossem reiniciados, enquanto a imagem que o mestre mantém deles permanece a mesma. O escravo pode responder então de forma diferente da esperada pelo mestre, causando problemas indesejados. Por essa razão uma troca de dados só pode ser realizada após uma requisição de parâmetros por parte do mestre.

7.4.2 A Interface 1

Como indicado pela Figura 7.11 a interface 1 do escravo possui 4 portas de dados que dependendo da configuração de E/S podem ser usadas como entradas, com saídas ou como portas bidirecioanais. Uma saída data strobe também é fornecida, que sinaliza quando dados de saída estão presentes e quando dados de entrada são esperados.

Para escravos atuadores é recomendado que o monitor de timeout, conhecido por watchdog, e que é integrado no circuito do escravo, seja ativado. Se dentro de um espaço de tempo especificado não é recebida uma nova requisição correta de dados ("data request") no endereço do escravo, o atuador pode utilizar o sinal de watchdog para ir para um estado seguro.

Esse mecanismo permite que uma gama de possibilidades de erros seja cobertas, como falha de hardware do mestre, interferências no cabo de transmissão ou perda de endereço do escravo. Quando necessário, um sistema AS-i pode então ser mais seguro. Normalmente, um valor entre 40 e 100ms é especificado como período de timeout.

Adicionalmente às portas de dados, que permitem a troca de dados cíclica com o mestre, portas para troca acíclica de parâmetros entre o mestre e o escravo estão presentes. Há também, novamente uma saída parameter strobe para indicar o recebimento de uma nova mensagem de parâmetros.

A entrada "FID" é usada para sinalizar as falhas periféricas. Se a eletrônica do escravo detecta um erro, essa entrada pode ser utilizada para sinalizar tal evento localmente, através de LEDs e reportá-lo ao mestre através de bits de status. O mestre pode então inserir o escravo em uma lista de escravos com erros periféricos, e reportá-la por sua vez para os níveis superiores de controle.

Finalmente, uma saída de corrente contínua, que está geralmente na faixa de 24V +10/-15% provê alimentação aos sensores/atuadores.

7.5 Sistemas de Transmissão (Interface 2)

A interface 2 inclui as especificações necessárias para a efetiva troca de dados entre os elementos conectados no barramento AS-i. Ela define a forma de acesso ao meio físico, a troca de dados no nível elétrico e o tratamento de alguns erros de comunicação, bem como os requisitos de tempo nas transações.

7.5.1 Estruturas da rede

A topologia de rede do sistema AS-i é deixada ao usuário, o que simplifica o seu projeto. A restrição que deve ser observada é o limite máximo de 100m de comprimento para o cabo. É importante notar também que não são necessárias impedâncias terminais, o que também simplifica a instalação. Estruturas em árvore, linear, estrela e até em anel são permitidas (Figura 7.12). Em caso de necessidade de conexões com comprimentos maiores, repetidores podem ser usados, ampliando o alcance da rede, desde que respeitados os limites de 62 escravos e um mestre.

Figura 7.12: Topologia física de rede.

Fonte: AS-International Association (2008)

7.5.2 Modulação

A seleção de uma modulação adequada para o AS-i deveria atender um conjunto de requisitos bastante exigentes, o que levou à criação de um novo procedimento de modulação, conhecido por Modulação de Pulsos Alternados (APM - Alternating Pulse Modulation). Esses requisitos incluem:

- O sinal de mensagem superposto à tensão de alimentação precisa ser livre de componente de corrente contínua.

- O transmissor do escravo, e quando possível, o do mestre, deve ser possível de ser implementado numa maneira simples, que ocupe pouco espaço e baixo custo.

- Desde que o cabo AS-i possui uma impedância que aumenta grandemente com a freqüência, o sinal de dados deve ter uma banda relativamente estreita.

- Níveis altos de radiação de ruído são também inaceitáveis.

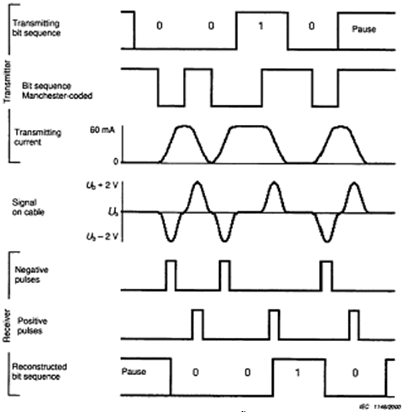

A modulação APM é um procedimento para transmissão serial em banda base e pode ser observada na Figura 7.13. A seqüência de bits é inicialmente codificada de maneira que uma mudança de fase ocorre sempre que o sinal se modifica (codificação Manchester). O resultado é uma corrente de envio que em conjunto com um único indutor no sistema usa diferenciação para gerar o sinal de tensão desejado nos condutores.

Cada subida na corrente de envio resulta em um pulso de tensão negativa, e cada queda resulta em um pulso positivo. Dessa forma é bastante simples gerar sinais nos escravos com tensão superior à sua tensão de alimentação. Isso significa que indutores podem ser eliminados nos escravos, o que mantém a eletrônica integrada pequena e barata. Do lado do receptor esses sinais de tensão são detectados na linha e convertidos novamente na seqüência de bits enviada. O receptor sincroniza-se com a detecção do primeiro pulso negativo, que é interpretado como um start bit. Se os pulsos de tensão aproximam pulsos do tipo sen2 , então os requisitos para baixa freqüência limite e baixa emissão de ruídos são atendidos ao mesmo tempo. Isso é conseguido por meio de uma forma adequada nos pulsos de corrente enviada o que é gerado como a integral de um pulso sen2. Usando essa modulação e as topologias permitidas tempos de bit de 6µs são obtidos. Isso permite uma taxa de transmissão em torno de 167kBit/s.

Figura 7.13: Modulação APM.

Fonte: SANCHES, L.B. (2004).

Como os cabos não possuem terminadores, os pulsos das mensagens possuem uma grande variação de amplitude. Ao ser capaz de lidar com esse problema, causado principalmente por reflexões no final do cabo, que atingem as freqüências maiores, o AS-i se apresenta como um sistema extremamente robusto.

7.5.3 Acesso ao Meio

Como o AS-i foi projetado para substituir conexões ponto a ponto tipo estrela, um procedimento de acesso ao meio que reproduz essa topologia e que garante um tempo de resposta definido foi selecionado - o acesso do tipo mestre-escravo com polling cíclico. O mestre envia um telegrama que é recebido pelo escravo em um endereço particular e o escravo contactado nesse endereço responde dentro do tempo previsto. Essa operação é designada como uma transação. O sistema de transmissão permite a conexão ao barramento de um mestre e de até 62 escravos.

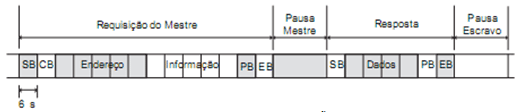

O procedimento escolhido permite a construção de escravos muito simples e, portanto, de custo-efetivo, enquanto provê flexibilidade e integridade. No caso de pequenas perturbações na rede, o mestre pode, por exemplo, repetir telegramas para o endereço do qual não recebeu resposta, ou reposta inválida. As mensagens AS-i, portanto, são de dois tipos: as que são enviadas pelo mestre e as repostas do escravo. A Figura 7.14 ilustra uma transação e os tempos envolvidos. Ela é constituída de:

- uma requisição do mestre,

- uma pausa do mestre,

- uma resposta do escravo e

- uma pausa do escravo.

Figura 7.14: Uma transação AS-i.

Fonte: SANCHES, L.B. (2004).

A requisição do mestre se estende sempre por 14 tempos de bit, e a resposta do escravo por 7. Um tempo de bit corresponde a um intervalo de tempo uniforme de 6µs. A pausa do mestre deve estar em um intervalo de no mínimo 2 tempos de bit e um máximo de 10 tempos de bit. Se o escravo está sincronizado, ele pode começar a transmitir tão logo 2 tempos de bit tenham se passado, caso contrário ele necessitará mais dois tempos, haja vista ele estar monitorando a pausa do mestre neste período para qualquer informação adicional antes de aceitar a chamada como válida. O mestre, no entanto, caso não tenha recebido resposta dentro de no máximo 10 tempos de bit, pode assumir que não haverá resposta e iniciar a transação seguinte. A pausa entre o final de uma resposta do escravo e a próxima requisição do mestre deve estar entre 1,5 e 2 tempos de bit.

Uma requisição do mestre consiste de:

- Start Bit (SB). Identifica o início de uma requisição do mestre no barramento. Seu valor é sempre "0".

- Control Bit (CB). Identifica o tipo de requisição: "0" para requisição de dados, parâmetros ou atribuição de endereço e "1" para chamadas de comando.

- Address (A4..A0). Endereço do escravo requisitado.

- Informação (I4..I0). Esses 5 bits compõem, dependendo da requisição a ser feita, os dados passados ao escravo.

- Bit de Paridade (PB). O número de bits com valor "1" numa requisição, excetuando o end bit, deve ser par.

- End Bit (EB). Identifica o final de uma requisição do mestre. Sempre possui valor "1".

E uma resposta de qualquer escravo consiste de:

- Start Bit (SB). Identifica o início de uma resposta do escravo. Possui sempre valor "0".

- Informação (I3..I0). Esses bits compõem a informação propriamente passada ao mestre.

- Bit de Paridade (PB). Assim como uma requisição, uma resposta também deve possuir paridade par.

- End Bit(EB). Sempre de valor "1", assinala o final de uma resposta do escravo.

A versão 2.1 da especificação AS-i (1998) criou a possibilidade de endereçar o dobro de escravos anteriormente permitidos. Com ela, até 62 escravos podem ser conectados. Para que isso fosse possível, um bit do campo de informação é utilizado como o que se convencionou chamar "select bit", ou, bit de seleção. Dessa forma, os escravos conectados ao barramento foram divididos em dois grupos de 31 escravos no máximo cada: grupo A e grupo B. Assim, um escravo passou a possuir além de um endereço, um tipo - A ou B. Essa modificação foi introduzida de forma a não se perder a compatibilidade de escravos da versão antiga com mestres da nova versão.

Os escravos da versão anterior podem ser endereçados normalmente, mas ocupam dois endereços cada. Para eles não há a distinção entre escravo "A" ou "B", e eles não reconhecem o bit de seleção como tal, mas como um bit normal de informação. Os mestres conformes à nova versão possuem meios de identificar o tipo de um escravo e enviar as requisições propriamente. Isso será visto mais adiante.

7.5.4 Tratamento de Erros

O reconhecimento confiável de erros é de grande importância para comunicação sem falhas através do cabo AS-i, que geralmente não é blindado. Devido ao fato de os telegramas AS-i envolvidos nas transações serem bastante curtos, a detecção de erros é diferente daquela aplicada em geral a outras redes de campo. A requisição do mestre possui apenas 11 bits de dados a serem checados, e a resposta do escravo, 4 bits. Adicionar bits para verificação de erros nas mensagens faria com que a taxa de transmissão caísse drasticamente. Ao invés disso, o AS-i faz uso do tamanho conhecido das mensagens, dos padrões de bits especificados e da modulação de pulsos alternados para ser capaz de distinguir os seguintes erros:

- Erro de Start Bit;

- Erro de alternância;

- Erro de pausa;

- Erro de Informação;

- Erro de paridade;

- Erro de End Bit e;

- Erro de tamanho do telegrama.

Cada requisição do mestre e cada resposta do escravo é submetida a uma verificação desses 7 tipos de erro. Se algum deles é detectado, a requisição (ou resposta) é considerada inválida.

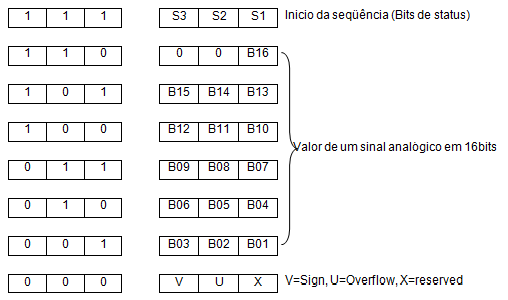

7.5.5 Sinais Analógicos de E/S

AS-i suporta transmissão de sinais analógicos. Para isto o valor analógico digitalizado será separado em várias partes e transmitido, através de vários ciclos. Para um sinal de entrada analógico de 12 bits de dados, 6 ciclos serão necessários, constituindo um tempo total de transmissão de 30 ms (na versão 2.1 da especificação AS-i). Um circuito de conversão A/D deverá ser parte integrante do dispositivo escravo que possui E/S analógicos.

Neste circuito será feito não só a conversão de sinais, mas ele deve ser capaz de congelar o valor convertido até que todos os bits sejam totalmente transmitidos, e só então estará pronto para uma nova amostra do sinal analógico.

A AS-International definiu um padrão para transmissão de valores de sinais analógicos (definido no profile S-17 da especificação AS-Inteface). Para facilitar o uso prático, alguns CLPs já oferecem blocos funcionais para aplicação com valores de sinais analógicos.

Para assegurar a consistência dos dados entre mestre e escravo, um handshake bit foi definido neste profile, o qual é invertido pelo escravo e então retornado. Assim, o mestre pode checar se já tem uma resposta do escravo e o escravo pode checar se o mestre quer a repetição da última requisição ou se quer a próxima parte dos dados. Por outro lado, isto reduz a carga útil em cada frame para 3 bits por ciclo. Entretanto assegura a transmissão correta de dados mesmo com distúrbios. Para entradas analógicas, o mestre requisita e o escravo responde; para saídas analógicas o escravo requisita e o mestre responde.

Figura 7.15: Seqüência de transmissão de um valor analógico.

Fonte: ATAIDE, F.H. (2004).

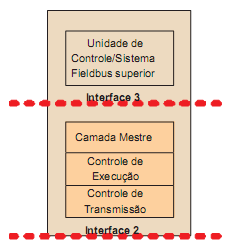

7.6 O Mestre AS-i (Interface 3)

O mestre AS-i faz a ligação entre um controlador ou um sistema Fieldbus (Host) os sensores e atuadores da rede AS-i. Ele gerencia o tráfego de mensagens no barramento de forma independente, de forma que para o Host os sensores e atuadores são vistos como na arquitetura tradicional. Além disso, o mestre provê funções adicionais de configuração e diagnóstico da rede AS-i.

A especificação do AS-i divide o mestre em três camadas, que o descreve desde o cabo de transmissão até a interface 3 (Figura 7.16).

Figura 7.16: Estrutura em camadas do mestre AS-i

Fonte: SANCHES, L.B. (2004)

A transmissão física das requisições do mestre é especificada pela interface 1 e possui basicamente as mesmas características do escravo.

A camada lógica mais baixa é a camada de transmissão, que é responsável pela transmissão e recepção de telegramas individuais. A repetição automática de telegramas quando uma reposta do escravo falha é possível, garantindo integridade para as camadas superiores.

O controle de seqüência, ou controle de execução, está logo acima da camada de transmissão e passa requisições de transmissão de dados para ela. A função dessa camada é controlar a seqüência em que os telegramas são enviados, e também processar as funções chamadas pela camada superior, gerando os telegramas corretamente e na seqüência requerida.

A camada mais alta é chamada de camada mestre, e realiza a interface com o Host.

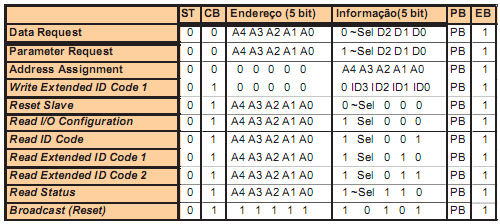

7.6.1 Requisições do Mestre

O mestre AS-i realiza sua função de interconectar as interfaces 2 e 3 através de mensagens enviadas aos escravos, um a um. Apresentaremos aqui as possíveis requisições - que são poucas - que o mestre pode realizar a um determinado escravo, através da interface 2, assim como o comportamento esperado do escravo frente a essas requisições, ou seja, suas respostas.

A Figura 7.17 apresenta todas as possíveis requisições que um mestre pode realizar a um escravo, a partir da especificação 2.1 do AS-i, a qual admite o endereçamento estendido. Pode-se observar nas requisições a presença de um select bit. Este bit toma o lugar de um bit anteriormente utilizado para troca de dados comuns. Com a adição desse novo bit, tornou-se possível o endereçamento do dobro de escravos inicialmente possíveis: 62. Os escravos passaram então a ter, além de um endereço entre 0 e 31, um tipo: A ou B, que é definido pelo bit de seleção (select bit ).

Figura 7.17: Requisições de um mestre a partir da especificação 2.1

Fonte: BECKER et al. (2002)

Essas requisições são analisadas uma a uma a seguir.

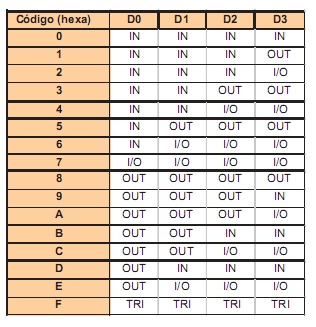

Read IO configuration: Através dessa requisição o mestre recebe como resposta a configuração de entradas e saídas (IO configuration) de um escravo. Juntamente com o código de ID do escravo (ID code) a configuração de IO identifica univocamente um tipo de escravo. A configuração IO se refere ao comportamento das portas de dados da interface 1 do escravo, e é definida como mostrado na Figura 7.18.

Nessa definição, IN significa uma entrada de processo, OUT uma saída, I/O um comportamento bidirecional da porta e TRI indica uma saída de alta impedância sem função. Esse último caso é admitido quando durante um reset um erro de leitura da memória do escravo não permite que uma identificação sem ambigüidades seja definida.

Sempre que uma saída é definida (OUT), isso significa que o bit de informação correspondente na resposta do escravo é indefinido. Da mesma forma, um bit de informação de uma requisição do mestre referente a uma porta de entrada (IN) é indefinido, mesmo quando o bit está alto.

A configuração de I/O permite que informação desnecessária seja escondida. Juntamente com o código ID constituem um profile de escravo. Ela é definida pelo fabricante, possui sempre 4 bits, e não pode ser modificada pelo usuário.

Figura 7.18: Códigos de configuração de entrada e saída

Fonte: BECKER et al. (2002)

Read ID Code: O código ID dos escravos conformes com a versão 2.1 da especificação possuem, além do código de ID original, lido pelo mestre através da requisição "Read ID Code", dois outros códigos - "Extended ID Code 1" e "Extended ID Code 2". Em conjunto eles servem para identificar escravos diferentes. Os escravos conformes à nova especificação, por exemplo, possuem ID code "A", em hexadecimal, enquanto um ID code "B" indica um escravo "safety at work". Todos os escravos com ID code igual a "A" possuem também os outros dois códigos de ID.

Read Extended ID Code 1: Essa chamada, semelhante à anterior, é usada para se ler o código estendido 1 do escravo, quando ele existe. Esse código, diferentemente original, pode ser modificado pelo usuário.

Read Extended ID Code 2: Esse código extende as possibilidades de configuração dos escravos, e assim como o código ID original não pode ser modificado pelo usuário, sendo definido de forma definitiva pelo fabricante.

O profile de um escravo, constituído pelo conjunto dos códigos ID e da configuração de I/O, contém a definição do comportamento dos parâmetros, portas de dados e outras características adicionais do escravo.

Data Request: Esta chamada é a mais freqüentemente usada no AS-i, e é a que permite atribuir valores às saídas de dados do escravo na interface 1, e obter como resposta o valor das entradas. Como dito anteriormente, o comportamento das portas é definido pela configuração de I/O. As portas de dados podem ser usadas de diferentes formas, não só como entradas e saídas binárias de variáveis de processo. Podem ser usadas também para configurações adicionais, e também como representação digitalizada de variáveis analógicas de processo.

Parameter Request: Esta chamada é usada pelo mestre para enviar um padrão de bits para as portas de saída de parâmetros na interface 1 de um escravo, as quais podem controlar determinados comportamentos no escravo. O último valor enviado é mantido no escravo até que um mais recente seja recebido ou que um reset ocorra. Para um escravo padrão há 4 bits de parâmetros na chamada, enquanto para os escravos com endereçamento estendido apenas 3, já que um deles é usado como bit de seleção. Essa chamada não pode ser feita a um escravo com endereço 0, pois será interpretada diferentemente.

Address Assignment: Esse comando permite atribuir um novo endereço permanentemente a um escravo com endereço 0. O escravo envia uma resposta de reconhecimento e concomitantemente inicia o processo de gravação da memória não volátil, que não pode durar mais que 500ms. Durante o processo o escravo já passa a responder requisições no novo endereço. Essa requisição é a que permite substituir escravos danificados sem necessitar reiniciar a rede.

Reset Slave: Essa chamada dispara o processo que coloca o escravo no seu estado inicial, e tem o mesmo efeito que um reset de power-up ou o disparado pela porta correspondente da interface 1 do escravo. Ele não pode durar mais que 2 ms.

Delete Operating Address: O comando "Delete Address" é usado para apagar temporiaramente o endereço de um escravo e é usado em conjunto com "Address Assignment", porque esta só pode ser usada com um escravo de endereço 0.

Por exemplo, para trocar o endereço de um escravo, primeiro a requisição "Delete Address" é usada, e em seguida "Address Assignment". O escravo reconhece o recebimento de uma requisição "Delete Address" sem erros respondendo com 0 (em hexadecimal), e passa a responder neste endereço. Para restaurar o endereço antigo, um reset precisa ocorrer no escravo.

Read Status: Essa requisição é usada para obter o valor do registrador de status do escravo acessado. Seu conteúdo é retornado na resposta do escravo. O registrador contém três flags com o seguinte significado:

- S0: "Address Volatile". Esse flag está ativado quando a rotina interna do escravo que grava permanentemente um novo endereço está em andamento.

- S1: "Peripheral Error". Esse flag é ativado quando o escravo detecta uma entrada alta na porta FID da interface 1, indicando uma falha externa no equipamento.

- S3: "Read error non-volatile". Esse bit é ativado quando há um erro na leitura da memória não volátil do escravo, após um reset.

O bit S2 ainda não é utilizado e está reservado para usos futuros. O mestre pode utilizar as informações de status dos escravos para realizar funções de diagnóstico. Escravos em acordo com a especificação 2.0 não suportam o flag "Peripheral Error".

Broadcast requisições desse tipo é recebido por todos os escravos e são caracterizadas por não necessitarem de uma resposta do escravo. Nesse sentido são anormais no AS-i e até o presente momento somente uma requisição de reset é definida como broadcast.

7.6.2 A Camada de Transmissão

A camada de transmissão, também conhecida por controle de transmissão, é responsável por trocar telegramas individuais com os escravos. Ela recebe do controle de execução uma requisição de envio, juntamente com os dados que serão enviados através do canal de comunicação, adicionando a eles o start bit, o bit de paridade e o end bit, gerando, portanto, o frame (telegrama) do mestre. Esse telegrama é enviado seguindo os requisitos de tempo do sistema de transmissão, conforme descrito na seção em 7.5.

É possível que a requisição do controle de execução seja de dois tipos: transmissão única ou não. Na primeira forma, em caso de não haver resposta do escravo depois do tempo limite de espera ou a resposta não for válida, o controle de transmissão reporta imediatamente o erro à camada superior, sem reenviar o telegrama. Na segunda forma, o erro só é reportado depois de uma segunda tentativa mal sucedida. Em contrapartida, caso a transação seja bem sucedida, o controle de transmissão fornece ao controle de execução os dados enviados pelo escravo, sem os bits adicionais de início, fim e de paridade. Cabe também ao controle de transmissão reportar um sinal AS-i Power Fail (APF), que indica tensão abaixo do limite inferior no barramento AS-i.

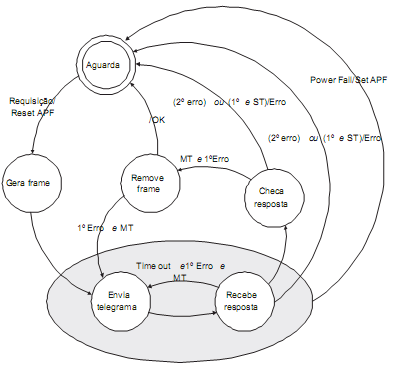

A Figura 7.20 ilustra a máquina de estados que modela o comportamento do controle de transmissão. MT vem de multiple transmissions e significa que o controle de transmissão repete o envio de um telegrama no caso de erro na primeira vez.

Alternativamente, ST equivale a single transmission, e nesse caso o erro é reportado após a primeira falha. As transições de estado acontecem em função de operações lógicas representadas pelos operadores em itálico e e ou. As entradas e saídas estão separadas por uma barra ("/").

Figura 7.19: Controle de transmissão

Fonte: SANCHES, L.B. (2004)

7.6.3 O Controle de Execução

O controle de execução, ou controle de seqüência, é responsável por gerar os telegramas AS-i na seqüência correta, utilizando o serviço de envio de frames individuais prestado pela camada inferior. Para isso ele possui um conjunto de campos de dados e listas que permite manter uma imagem da rede AS-i e seus escravos constantemente atualizada, e que por sua vez é usada pela camada superior para implementar a interface com o host.

Esses campos de dados são apresentados a seguir:

Input Data Image (IDI): Este campo contém as cópias mais recentes dos dados rece bidos dos escravos através da chamada "Data Request". Cada escravo ocupa 4 bits de memória.

Output Data Image (ODI): Este campo contém os dados mais recentes escritos pelo host a serem enviados para os escravos por uma chamada "Data Request". Aqui também são necessários quatro bits para cada um dos 62 escravos.

Analog Input Data Image (AIDI): Esse campo contém os dados recebidos das entradas analógicas de escravos conformes com os profiles 7.3 e 7.4, analoga mente aos dados de IDI.

Analog Output Data Image (AODI): Esse campo, semelhante ao anterior, contém os valores mais recentes a serem enviados às saídas analógicas.

Configuration Data Image (CDI): Esse campo contém os códigos de I/O e os ID codes de cada escravo. Portanto, são necessários 2 bytes para cada escravo.

Permanent Configuration Data (PCD): Esse campo é semelhante ao anterior, no en tanto está numa área não volátil. Os ID codes ou a configuração I/O de um escravo não presente na rede são preenchidos com o valor F(hexadecimal).

Parameter Image (PI): Esta área está reservada para os 4 bits de parâmetros de cada escravo. Portanto, cada dois escravos ocupam um byte.

Permanent Parameter: Esse campo possui os parâmetros configurados de cada escravo, e está numa área não volátil, assim como PCD.

List of Detected Slaves (LDS): Cada escravo corresponde a um bit dessa lista, que é ativado quando o escravo foi detectado corretamente.

List of Activated Slaves (LAS): Nessa lista o bit correspondente ao escravo é ativado quando ele foi ativado corretamente.

List of Projected Slaves (LPS): Essa lista está na memória não volátil e representa os escravos que se espera estarem conectados na rede AS-i quando ela é ligada.

List of Peripheral Fault (LPF): Nessa lista o bit correspondente ao escravo é ativado quando é detectado um sinal alto no pino FID (seção 7.4) do escravo.

Além desses campos de dados, o controle de execução reporta ao host estados do mestre através de alguns flags. Estes flags são os seguintes:

- Config_OK: Esse flag é ativado quando a configuração nominal e a real detectada estão em acordo. Trata-se de uma maneira simples de obter informação a respeito da configuração;

- LDS.0: Indica a presença de um escravo com endereço "0" - o que não é permitido na operação normal;

- Auto_Address_Enable: Indica que o endereçamento automático está ativado;

- Auto_Address_Available: Indica que existem condições para ocorrer o endereçamento automático *

- Mode: Indica se o mestre está no modo "Configuração" (1) ou "Protegido" (0);

- Normal_Operation: Indica que o mestre está transitando ciclicamente entre as fases de operação normal;

- APF: "AS-i Power Fail" - indica tensão no barramento abaixo do limite inferior;

- Offline_Ready: Ativado quando a fase offline está completa;

- Periphery_OK: Indica que List of Periphery Fault está vazia;

- Offline: Quando ativado pelo usuário, leva o mestre para a fase offline;

- Data_Exchange_Active: Habilita a troca de dados entre o mestre e o escravo.

* Por uma questão de terminologia, pode ocorrer confusão entre este flag e o anterior. Notar que o primeiro é definido pelo usuário, permitindo o auto endereçamento caso as condições sejam satisfeitas, o que é indicado pelo flag Auto_Address_Available

É importante notar que quatro desses flags são habilitados pelo usuário - host - e afetam o comportamento do mestre: os dois últimos da lista, o flag "Auto_Address_Available" e o flag "Mode". Todos os outros não podem ser alterados pelo usuário e são controlados pelo próprio mestre.

O comportamento do mestre é dividido em várias etapas, ou fases, que são executadas pelo controle de execução.

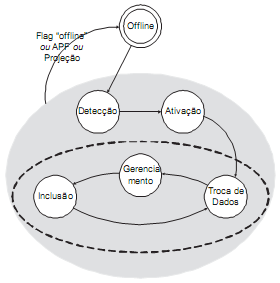

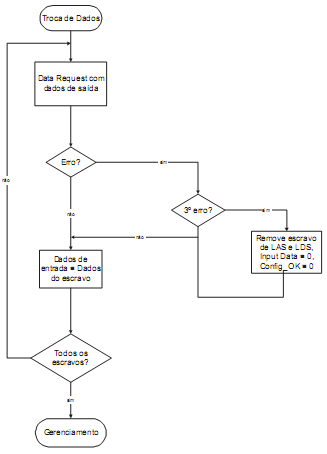

A Figura 7.19 ilustra a máquina de estados que modela o comportamento do controle de execução. A área tracejada indica o modo de operação normal, ou seja, quando o mestre realiza troca de dados cíclica com os escravos configurados, mantendo atualizada a área "Input Data Image" e as portas de dados de acordo com a área "Output Data Image". Além da troca de dados de entrada e saída, realizada na fase "Data Exchange", no ciclo de operação normal são trocadas informações de gerenciamento da rede nas outras duas fases.

O detalhamento das operações em cada uma das fases permitirá apreender todo o comportamento do controle de execução, e conseqüentemente da maior parte do mestre.

Figura 7.20: Fases (estados) do controle de execução

Fonte: SANCHES, L.B. (2004)

7.6.4 Fases de Transmissão

Após a fonte de alimentação estar ligada, o mestre transita entre as diferentes fases (estados). A inicialização do mestre se dá na fase offline, seguida da fase de detecção, em que os escravos conectados ao barramento são detectados. Após detectados os escravos são ativados na fase seguinte, estando prontos para adentrar o ciclo de operação normal (tracejado na Figura 7.20), composto de uma fase de troca de dados, uma de gerenciamento e por fim uma de inclusão. Assim como o ciclo entre as fases de troca de dados, gerencimento e inclusão é distinguido por operação normal, a fase offline compõe a inicilização do mestre, enquanto as fases de detecção e ativação compõem o start-up do mestre.

Inicialização

A fase offline coloca o mestre em condições de iniciar as suas operações. Durante ela o campo "Input Data Image" é todo preenchido com zeros (entradas inativas), e o campo "Output Data Image" é preenchido com “uns” (saídas inativas), o que garante um estado inicial conhecido para todas as portas de dados dos escravos.

O mestre pode ser trazido para a fase offline de qualquer outra fase, pela ativação do flag offline, que apresenta, portanto, a função de reiniciar toda a rede.

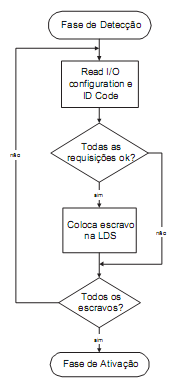

Start-up

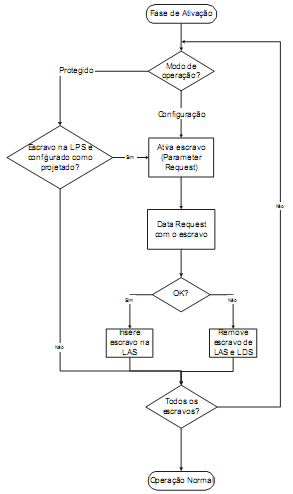

Na operação de start-up os escravos são primeiramente detectados e então ativados. Na fase de detecção o mestre envia requisições de leitura dos códigos IO e ID dos escravos, um a um. Os escravos que respondem corretamente às chamadas são considerados detectados, e passam a fazer parte da Lista de Escravos Detectados (LDS). Os seus respectivos códigos de IO e ID são armazenados no campo de Imagem de Dados de Configuração (CDI). Na fase de ativação é levado em consideração o Modo de operação do mestre, que pode ser:

1. Configuração ou;

2. Protegido (também chamado projeção).

No modo de configuração todos os escravos da LDS são ativados, através do envio de uma requisição "Parameter Request", em que as saídas de parâmetros do escravo são escritas, e de uma "Data Request", que escreve nas portas correspondentes dos escravos. Se o escravo responder corretamente a essas duas chamadas está então ativado, e passa a fazer parte da LAS. Já no modo de projeção, somente os escravos presentes na LDS, que também estejam na "List of Projected Slaves" e que possuam a mesma configuração IO e os mesmos ID codes correspondentes dos campos não voláteis é que são ativados. O mestre então troca dados apenas com os escravos pré-configurados. Ao final da fase de ativação é feita uma verificação, e caso a configuração nominal (detectada) e a projetada estejam em acordo o flag Config_OK é ativado. As Figuras 7.21 e 7.22 apresentam os fluxogramas que representa o comportamento do mestre nas fases de detecção e ativação.

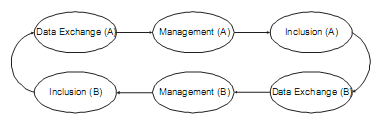

Operação Normal

A troca de dados de entrada e saída de processo ocorre na fase de Troca de Dados ou ("Data Exchange Phase"). A chamada operação normal inclui ainda as fases de gerenciamento ("Management Phase") e de Inclusão ("Inclusion Phase").

Nas condições em que os sensores e atuadores estão operando normalmente na planta, conectados ao barramento AS-i, o mestre transita ciclicamente entre as três fases que compõem a chamada condição de operação normal. Em cada ciclo a fase de gerenciamento tem direito a uma transação AS-i, o mesmo ocorrendo com a fase de Inclusão. Esse mecanismo permite manter uma alta velocidade de varredura de todos os escravos, atualizando os seus dados de saída e lendo os dados de entrada numa mesma transação, sem prejudicar as operações de gerenciamento da rede que ocorrem nas outras duas fases, e que podem ser completadas em vários ciclos. A Figura 7.22 ilustra o comportamento do mestre durante a fase de Troca de Dados. Vê-se que a comunicação com um determinado escravo precisa falhar através de 3 ciclos para que ele seja retirado das listas de escravos detectados (LDS) e de ativados (LAS).

Isso garante um funcionamento adequado da rede mesmo em situações mais sujeitas a ruídos causadores de falhas. Nesse último caso o flag Config_OK é desativado.

Após a fase de Troca de Dados estar completa, o mestre entra na fase de gerenciamento. Nessa fase telegramas acíclicos são enviados aos escravos. Diferentemente da fase de Troca de Dados, em que todos os escravos ativados são acessados antes da próxima fase, aqui apenas um telegrama é enviado, e portanto funções que necessitem de mais de um telegrama para serem completadas são executadas através de vários ciclos.

Figura 7.21: Fluxograma da fase de detecção

Fonte: SANCHES, L.B. (2004)

Na fase de gerenciamento o mestre faz uso das diversas requisições possíveis para executar tarefas solicitadas pelo host. No caso de não haver funções a serem executadas, o mestre pode enviar telegramas de leitura de status, telegramas "burros" ou até mesmo não enviar telegramas nessa fase.

Após a fase de gerenciamento, toma lugar a fase de Inclusão, na qual escravos novos são procurados ao final de cada ciclo. Durante cada ciclo um escravo é requisitado. Essa chamada é realizada pelo controle de transmissão sem repetição em caso de erro, pelo fato de um erro aqui não ser crítico. Se um escravo que já está ativado responde, ou se há ausência de resposta, o próximo escravo é solicitado, na próxima fase de ativação. Se um escravo que não foi ativado até o momento responde, os seus códigos ID são requisitados nas próximas fases, e a LDS é então atualizada.

Na próxima fase, dependendo do modo de operação do mestre o escravo é ativado, entrando na LAS. A ativação é realizada enviando-se uma requisição de parâmetros ao escravo, que são atualizados de acordo com o campo PI ("Parameter Image") . Por fim, na última etapa o mestre faz uma requisição de dados, enviando dados de entrada de acordo com a "Input Data Image".

Vê-se, assim, que a inclusão de um escravo ocorre da mesma maneira que os procedimentos de start-up. Se um escravo com endereço 0 é detectado durante a fase de inclusão, mesmo que um escravo projetado não esteja ausente, o endereçamento automático é bloqueado, desativando-se o flag "Auto_Address_Available". O mesmo ocorre quando um escravo encontrado não está projetado. O flag Config_OK é ativado ao fim de cada fase de inclusão. Logo após um novo ciclo começa com a fase de Troca de Dados.

É importante notar que cada fase do ciclo de operação normal alterna entre o grupo de escravos do tipo A e do tipo B. Antes do surgimento do endereçamento estendido, isso não ocorria, pois não havia os dois tipos de escravos. Após a versão 2.1, no entanto, o ciclo ocorre alternadamente, como ilustra a Figura 7.23. Há que se ressaltar, ademais, que escravos conformes à especificação antiga são acessados em todos ciclos, por não possuírem a diferenciação A/B. Dessa forma, o ciclo de varredura dos dados no endereçamento estendido é o dobro do anterior, mas escravos da especificação antiga continuam realizando a troca de dados no tempo de ciclo anterior.

7.6.4 A Camada Mestre e a Interface 3

A interface do mestre com o host (interface 3) é definida de forma lógica apenas, deixando a forma de implementação a cargo do fabricante. Ela é especificada pelas normas apenas na forma de funções que o mestre deve atender. A camada mestre é a que faz a adaptação dessas funções ao host específico. Já foi dito que o host normalmente é um outro sistema fieldbus de hierarquia superior, um CLP ou um PC. Sendo assim, as formas de acesso ao mestre, e portanto, a uma rede AS-i, se dão das mais variadas maneiras. No caso de o host ser um PC, por exemplo, o mestre pode estar em uma placa conectada à placa mãe e acessada através de drives que implementam as funções definidas pela interface 3 e adaptadas para esse sistema na camada mestre. As possibilidades são virtualmente infinitas.

No caso de um CLP, o mestre quase sempre é um módulo externo, visto como um módulo I/O comum, e que é acessado por meio de áreas de memória mapeadas adequadamente. A implementação da interface, portanto, é diversa do caso anterior. O mesmo raciocínio se estende para o caso dos gateways AS-i. Existem no mercado gateways AS-i para Profibus DP, para DeviceNet, para Modbus e outros.

São poucas as funções que levam as camadas inferiores a uma troca efetiva de dados entre o mestre e o escravo. A maioria delas acessa os campos de dados do mestre, que mantêm uma imagem atualizada da rede a fim de obter as informações de que necessitam. As que levam a troca de dados são executadas na fase de gerenciamento, que tem direito ao envio de um telegrama a cada ciclo.

As funções:

- "Read Input Data" e

- "Write Output Data"

acessam os campos "Input Data Image" e "Output Data Image" para retornar ou escrever os dados adequadamente.

- "Write Parameter"

escreve um conjunto de parâmetros na "Parameter Image" e também faz com que uma requisição de escrita de parâmetros ocorra na fase de gerenciamento. Dessa forma, quando uma chamada.

- "Read Parameter"

é realizada pelo host não é necessário acessar o escravo diretamente, mas apenas a imagem dos parâmetros, que sempre está atualizada com os parâmetros reais nos escravos.

Além dessas existem:

- "Get LDS",

- "Get LAS" e

- "Get LPS".

que retornam as listas correspondentes, também acessando os campos de dados adequados do controle de execução.

Os dados permanentes são acessados por

- "Get LPS";

- "Get Permanent Parameter";

- "Get Permanent Configuration";

e gravados pelas correspondentes

- "Set LPS",

- "Set Permanent Parameter" e

- "Set Permanent Configuration".

É importante ressaltar que as funções que gravam dados permanentemente levam o mestre à fase offline, reiniciando o seu comportamento.

É possível ler também os campos de configuração, através das funções

- "Read Actual Configuration Data" e

- "Read Parameter Image".

As funções

- "Project Actual Configuration Data" e

- "Project Actual Parameters"

permitem implementar uma das características do AS-i que mais contribuem para a simplicidade do seu uso: o fato de se poder armazenar uma configuração detectada como permanente, de maneira que a configuração da rede AS-i torna-se bastante simples.

Por fim, é possível obter informação a respeito do comportamento do mestre através de:

- "Get Flags"

e configurá-lo por

- "Set Configuration Mode",

- "Set Offline Mode" e

- "Set Data Exchange Active".

que ativam os flags correspondentes.

Figura 7.22: Fluxograma da fase de ativação.

Figura 7.23: Fluxograma simplificado da fase de troca de dados

Figura 7.24: Operação normal do controle de execução com endereçamento estn

Fonte: SANCHES, L.B. (2004)

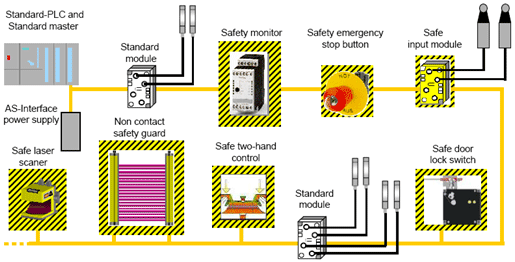

Expansão para Safety at Work

Com AS-i Safety Work é possível conectar componentes de segurança (safe components), tais como chave de emergência e barreiras de segurança diretamente à rede AS-i. O objetivo é adicionar funcionalidades relacionadas à segurança pessoal e de equipamentos. Não há necessidade de trocas ou expansão no sistema existente. Porque os componentes de segurança e o monitor trabalham com o protocolo padrão AS-i.

É necessária apenas a adição dos componentes de segurança no sistema. O monitoramento de segurança não é feito pelo mestre da rede. Para isso, um componente requerido em uma rede com componentes seguros é o safe monitor (monitor de segurança).

O monitor não interfere no tráfego de frames da rede, ele apenas monitora o tráfego, utilizando-o para determinar o estado de segurança. Desta forma, máquinas e plantas podem ser ajustadas a um estado seguro através das saídas do monitor de segurança. Um exemplo de uma rede com componentes seguros é apresentado da Figura 8.1.

Figura 8.1: Rede AS-i com componentes de segurança e componentes comuns.

Fonte: AS-International Association (2008).

Limitações do AS-i

O AS-i foi conscientemente construído e otimizado para uso em aplicações abaixo dos fieldbuses. Sendo assim, algumas capacidades dos fieldbuses de alto nível não podem ser realizadas em AS-i. Algumas limitações devem ser conhecidas.

- Os dados transmitidos em AS-i são limitados a 4 bits por escravos que podem ser trocados a cada ciclo. Mensagens longas podem ser transmitidas dividindo-as em vários ciclos. Isto pode ser usado em processos de dinâmicas lentas, como pressão ou temperatura (valores analógicos).

- AS-i é estritamente mestre-escravo, com varredura cíclica por escravos. Isto impede a transmissão assíncrona pelos sensores e atuadores. Os escravos devem aguardar 10 ms (no caso de uma rede com 62 escravos) até ser chamado novamente.

- A transferência de dados de escravo para escravo só é possível via mestre.

- A limitação de comprimento do cabo é de 100m sem o uso de repetidores. Esta limitação física se deve a manutenção de outros critérios como o tempo de ciclo da rede, tipo de topologia livre e a não exigência de resistores de terminação.

Padrões e regulamentações

Os componentes da rede AS-i e suas instalações devem estar de acordo com as seguintes regulamentações e com base nas suas últimas revisões.

- Statutory Obligations (including the Electricity Ordinance, Chapter 406);

- IEC 364: Electrical installations of buildings;

- IEC 60947-1: Low-voltage switchgear and controlgear – Part 1: General rules;

- IEC 529: Degrees of protection provided by enclosures (IP Code);

- IEC 439: Low-voltage switchgear and control gear assemblies;

- IEC 62026-1: Low-voltage switchgear and controlgear – Controller-device interfaces (CDIs);

- IEC 62026-2: Actuator sensor interface (AS-i);

- IEC 61131-2: Programmable controllers – Part 2: Equipment requirements and tests;

- IEC 61076-2-101: Connectors for electronic equipment: Part 2-101 Circular connectors (M8 & M12);

- EN 954-1: Safety of machinery. Safety related parts of control systems. General principles for design;

- CISPR 11: Industrial, scientific and medical (ISM) radio-frequency equipment – Electromagnetic disturbance characteristics – Limits and methods of measurement.

Além das normas e regulamentações citadas anteriormente, deve-se considerar também regulamentações locais de instalações, inspeções e testes de equipamentos.

Referências

Bibliografia

- ATAIDE, F.H. (2004). Estudo Técnico EST-DE-0007-04 - AS-Interface, Nova Smar S/A, fevereiro.

- BECKER, R.; MÜLLER, B.; SCHIFF, A.; SCHINKE, T.; and WALKER, H. (2002). AS-Interface - The Automation Solution, AS-International Association, Germany.

- ERCEGOVAC, M.; LANG, T.; and MORENO, J.H. (2000). Introdução aos Sistemas Digitais, Bookman.

- LIAN, S.C.P. (2003). AS-i Master Bus Controller. Thesis submitted to the School of Information Technology and Electrical Engineering, The University of Queensland, june.

- MADELUNG, O.W. and KRIESEL, W.R. (1999). AS-Interface - The Automation Solution, Hanser.

- SANCHES, L.B. (2004). Estudo Técnico EST-DE-0087-04 – Protótipo AS-i, Nova Smar S/A, agosto.

- SILVA, W.A.C.M. (2008). Notas de Aula do Curso Superior de Tecnologia em Automação, CEFET-RN, Disponível em: http://www.cefetrn.br/~walmy/RI_A3.pdf. Último Acesso em: 16 de setembro.

- STANDARDS AUSTRALIA. (2000). Low-voltage switchgear and controlgear - controller-device interfaces (cdis), Part 2: Actuator sensor interface (AS-i).

- SYSTEM ENGINEERS (2008). General Technical Specification, Actuator Sensor Interface (AS-i). Disponível em: http://www.myelectrical.com/pages/tools/downloads/Acutuator Sensor Interface (AS-I) Specification.pdf. Último Acesso: 16 de setembro.

- Virtual Academy of AS-Internacional Association. Disponível em: http://www.as-interface.net/academy/content/sys/start/start.en.html. Último Acesso: 17 de novembro de 2008.

- WIKI AS-INTERFACE (2008). AS-Interface. Disponível em: http://en.wikipedia.org/wiki/AS-Interface. Último Acesso: 13 de setembro.

Informações Adicionais

Para maiores informações sobre a tecnologia AS-i, visite também os portais a seguir.

AS-i International: http://www.as-interface.net/

AS-Interface UK Expert Alliance: http://www.as-interface.com/